¡Alerta! Ciberdelincuentes usan Google para hallar información sensible sobre ti

La compañía de ciberseguridad ESET Latinoamérica asegura que existe una forma de filtrar los resultados de búsqueda en Google, a través de diferentes estrategias que los ciberatacantes pueden usar para encontrar información privada y sensible de los usuarios..

- A la práctica de “excavar” en el buscador para encontrar datos personales y privados se le conoce como “Google Hacking” o “Google Dorks“, según los expertos.

[TE RECOMENDAMOS: Así detectará Google si te robaron tu celular en la calle… ¡los ladrones no podrán acceder a tus datos!]

¡Advierten por atacantes que usan Google para investigarte!

El motor de búsqueda de Google permite que miles de millones de páginas web sean visibles en los resultados; provocando también que información confidencial o sensible aparezca ahí sin que la persona o sitio web lo sepa, advierte ESET.

Es posible buscar en Google con palabras clave, las cuales son un filtro para encontrar resultados relevantes con base en las búsqueda del usuario. Sin embargo, ciberatacantes pueden usar esto para obtener información sensible de los usuarios, incluyendo:

- URLs privadas

- Credenciales de personas y servidores

- Usuarios

- Contraseñas

- Contenido audiovisual

- Fotos

- Videos

- Documentación sensible

- DNI

- Números de teléfono

- Carnets

- Información bancaria

- Números de cuenta

- Tarjetas

- Bases de datos y versiones

- Correos electrónicos

- Acceso a cámaras de seguridad en tiempo real

Fuente: ESET Latinoamérica

Cabe destacar que el uso de “Google Hacking” o “Google Dorks” no es ilegal en el estricto sentido de la palabra, de acuerdo con David González, Investigador de Seguridad del Laboratorio de ESET Latinoamérica.

“Recae una búsqueda avanzada y quitarla haría que la funcionalidad sea limitada, teniendo en cuenta que esta acción pretende encontrar información en internet fácilmente, así se encuentre expuesta y publicada de manera intencional o descuidada por parte del titular o incluso por terceros”.

David Gonzáles, ESET Latinoamérica

Así es como los criminales encuentran información de ti en Google

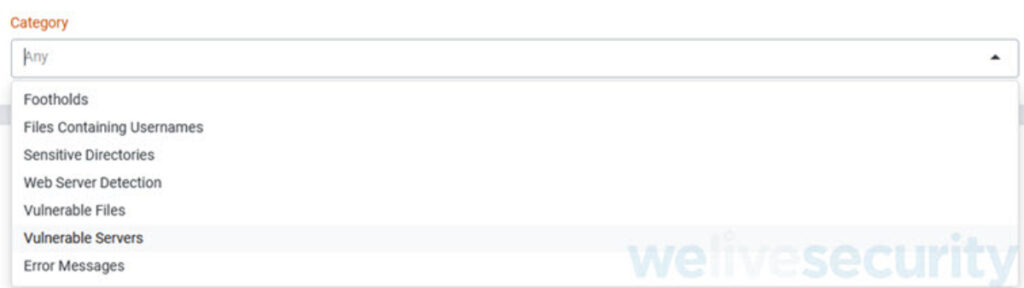

Google Hacking Database (GHDB) es un proyecto de Offensive Security que recopila múltiples dorks conocidos. Estos están clasificados en las siguientes categorías:

- Puntos de apoyo

- Archivos con nombres de usuarios

- Directorios sensibles

- Detección de servidores web

- Archivos vulnerables

- Servidores vulnerables

- Mensajes “ERROR”

Fuente: ESET Latinoamérica

Actores maliciosos pueden utilizar este proyecto para encontrar información sensible de los usuarios utilizando las siguientes técnicas reconocidas por ESET:

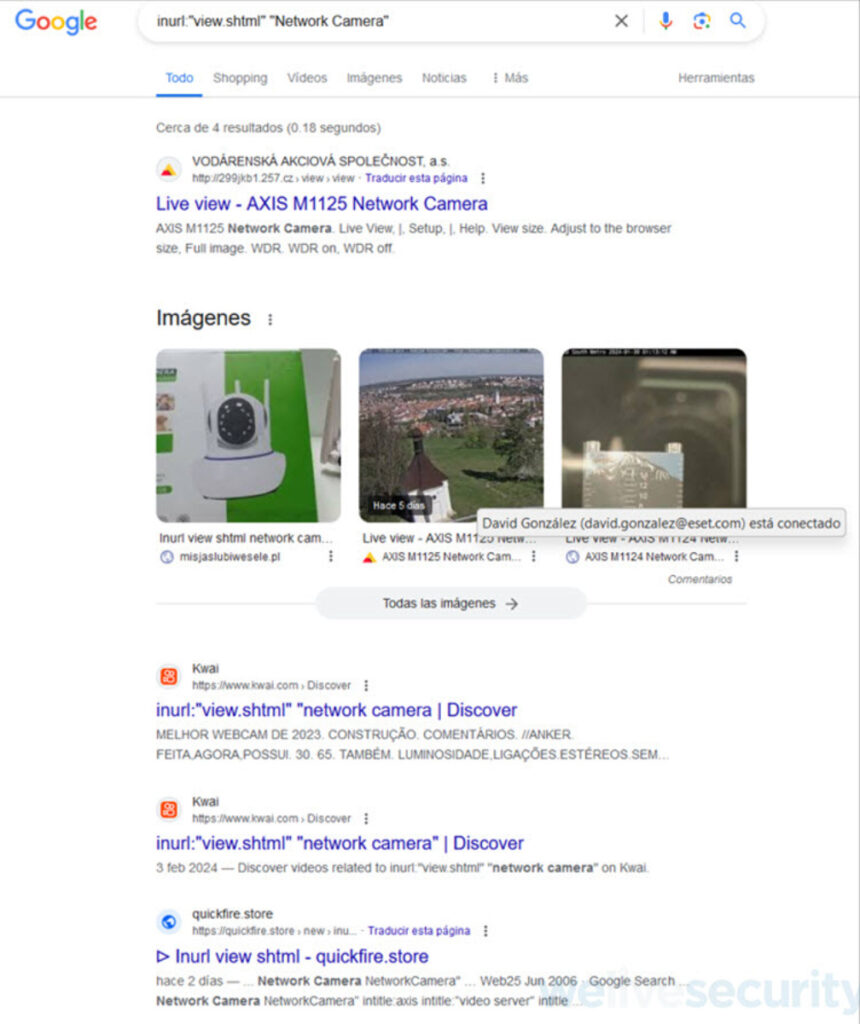

1. Búsqueda de cámaras de seguridad en tiempo real

Con el dork “inurl:”view.shtml” “Network Camera”“, se encuentran cámaras web que están transmitiendo en vivo sin contar con ningún tipo de restricción de acceso o sin requerimientos de autenticación.

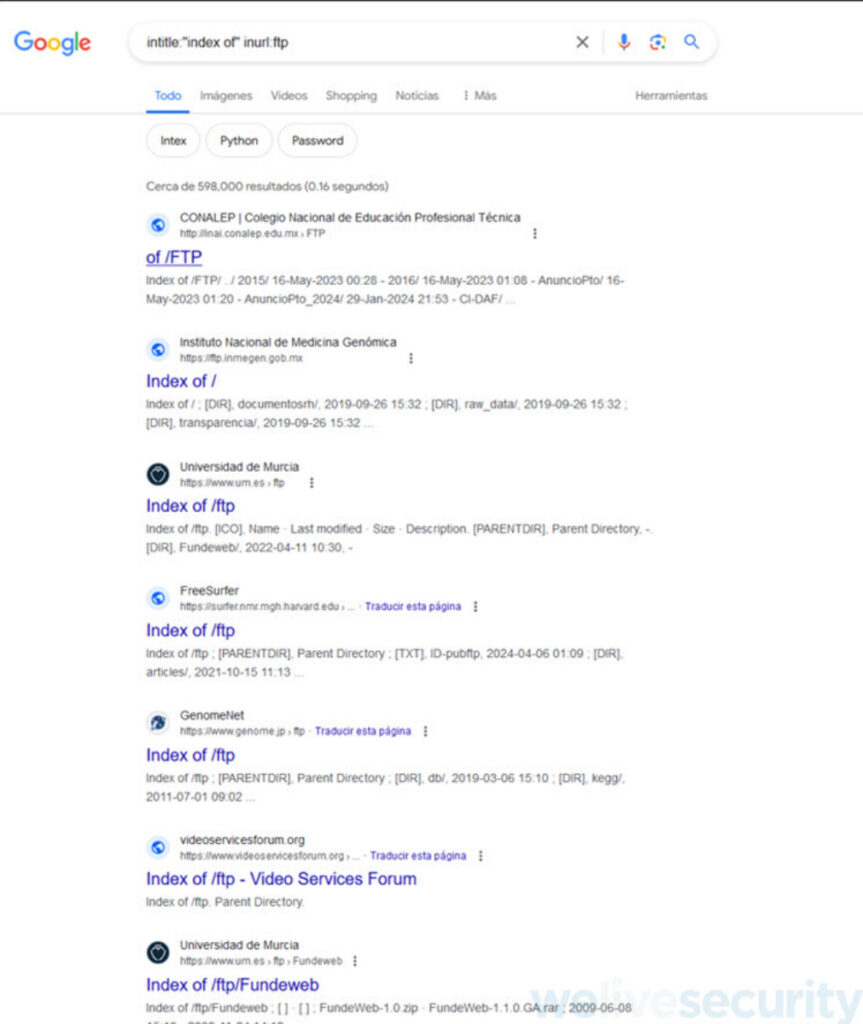

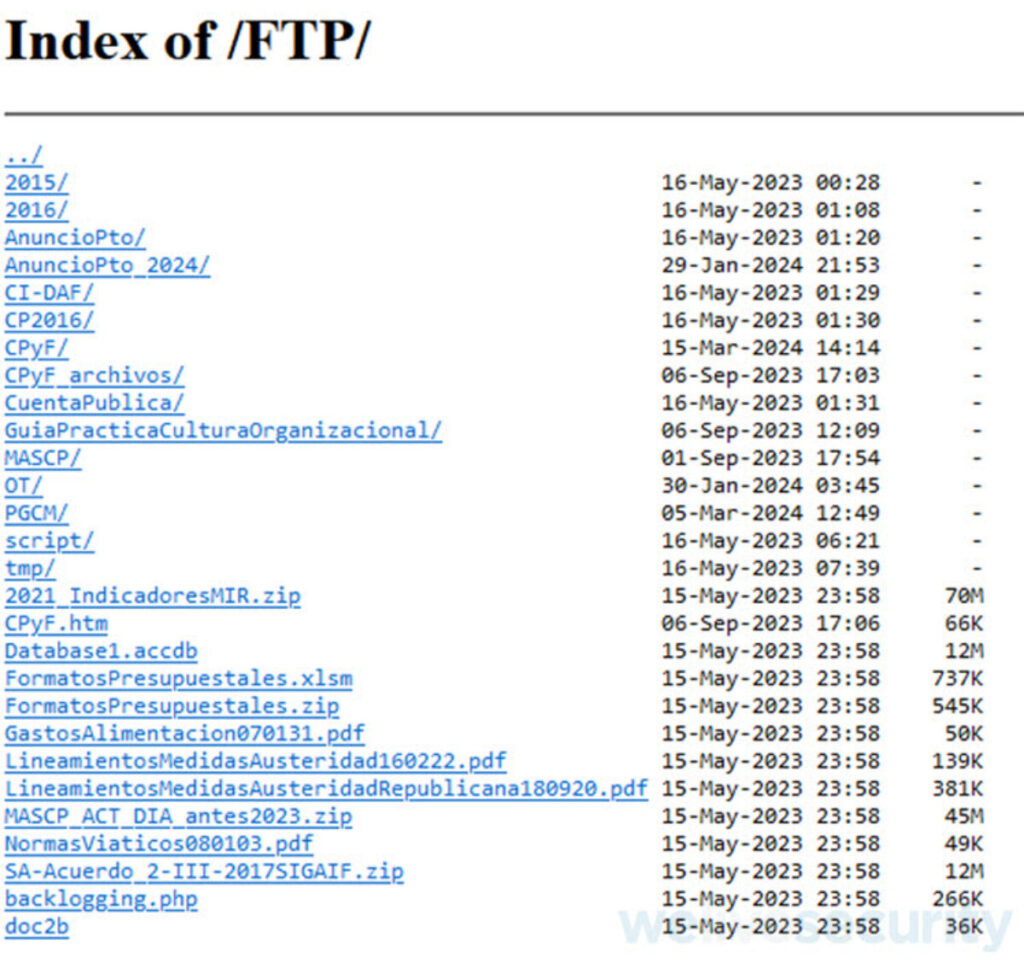

2. Búsqueda de servidores FTP abiertos

Al escribir “intitle:”index of” inurl:ftp“, los cibercriminalespueden hallar servidores FTP abiertos, que podrían estar exponiendo información sensible, y que no requieren ningún tipo de autenticación.

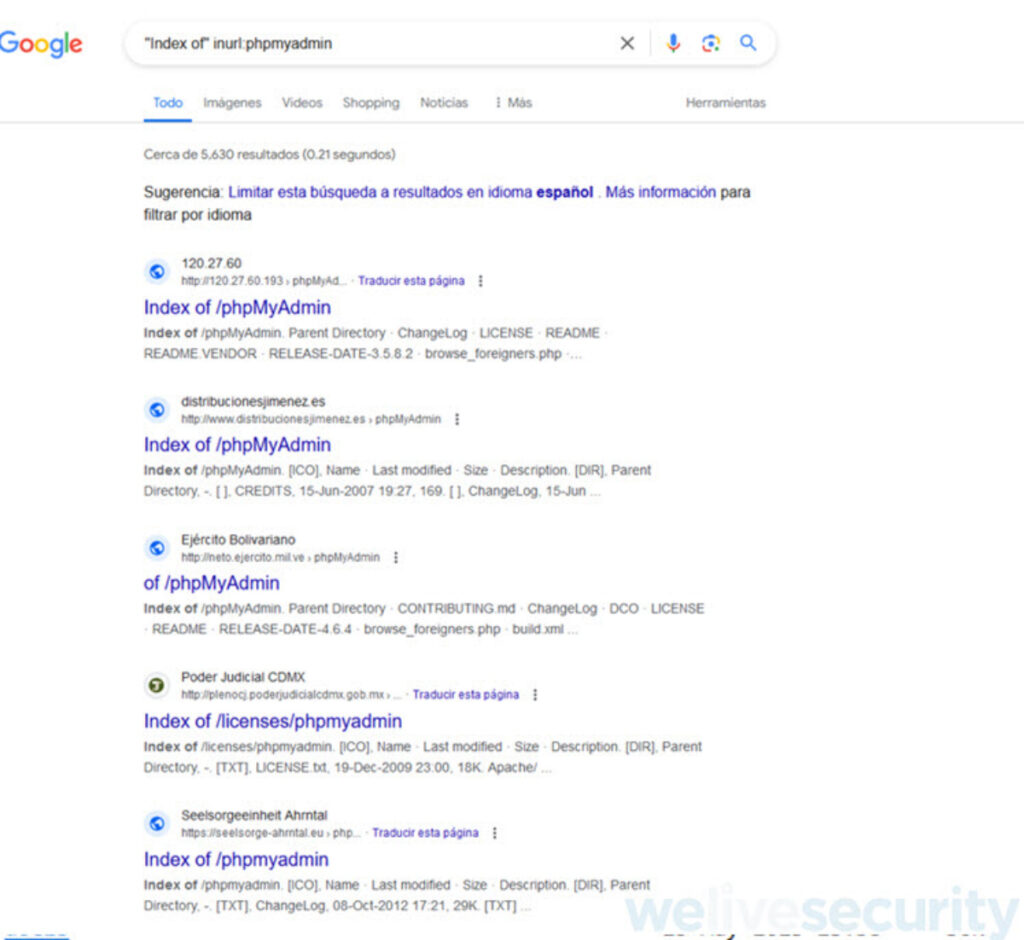

3. Búsqueda de paneles de administración de Bases de Datos

La búsqueda de “Index of” inurl:phpmyadmin” se utiliza para administrar bases de datos. Los paneles de inicio de sesión de phpMyAdmin no deberían estar accesibles públicamente y se debe restringir el acceso mediante una lista blanca.

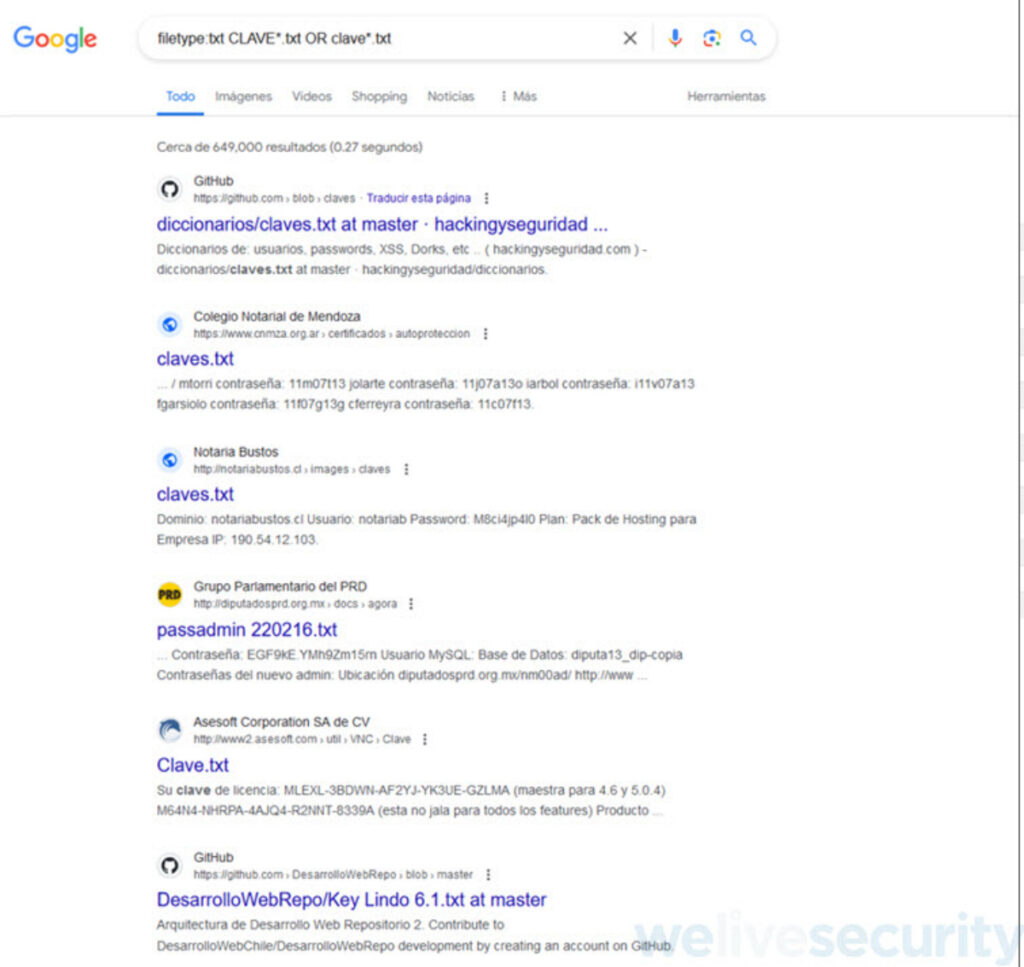

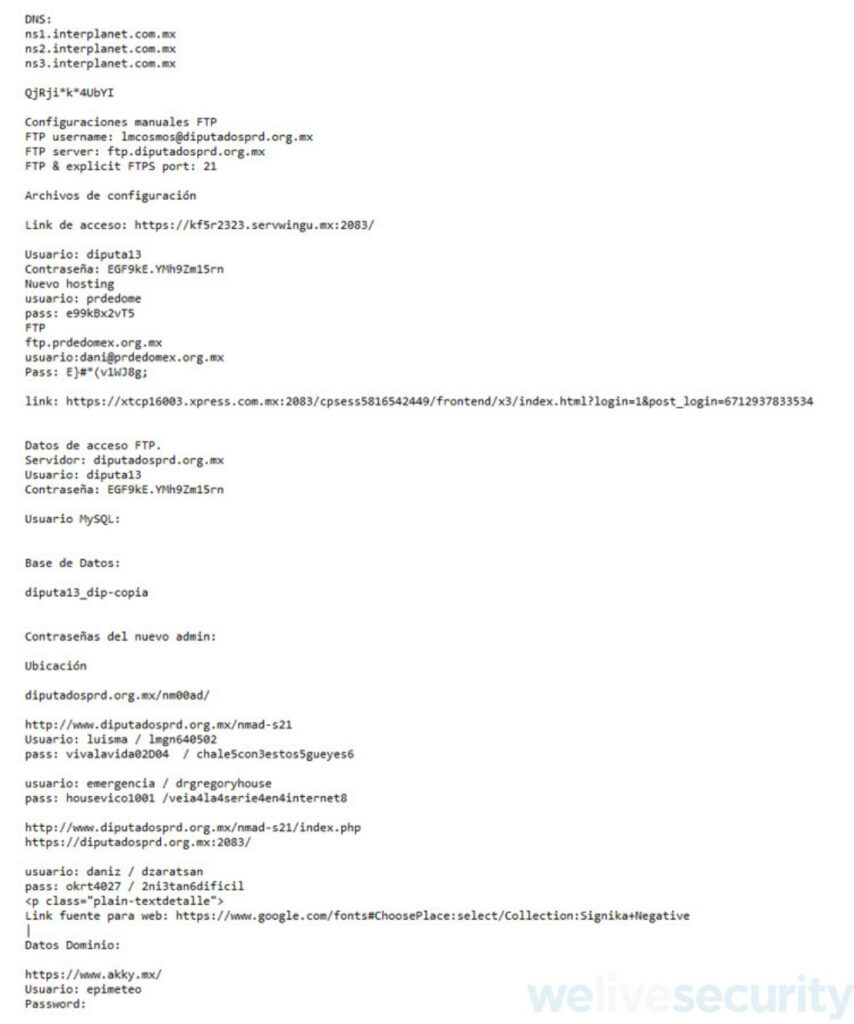

4. Búsqueda de claves en archivos TXT

Con el Google dork de “filetype:txt CLAVE*.txt OR clave*.txt“, se pueden hallar archivos TXT cuyo nombre sea “CLAVE”, dejando expuestas credenciales en texto plano o información sensible sin requerir de autenticación para leerlos.

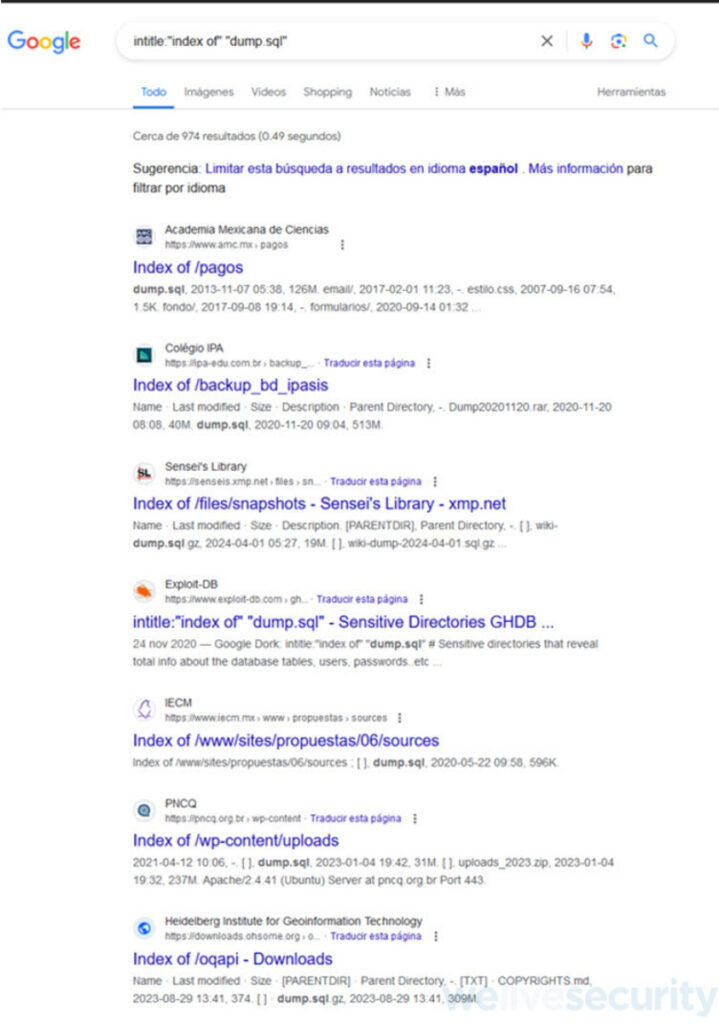

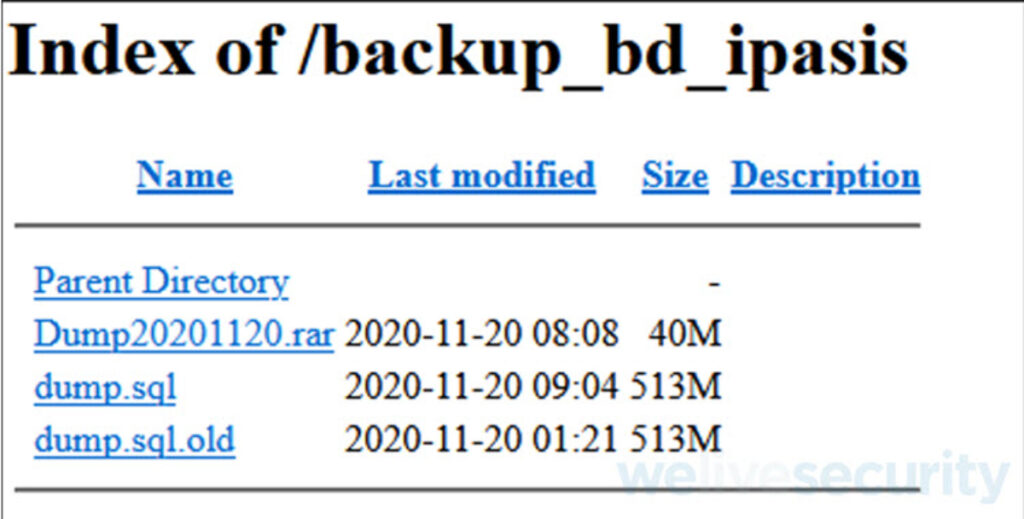

5. Búsqueda de respaldos de Bases de Datos

A través de la consulta en Google de “intitle:”index of” “dump.sql”“, se exponen archivos de backup o volcados de bases de datos que podrían contener información sensible a la cual puede acceder cualquiera, sin necesidad de autenticarse.

¿Qué hacer si encuentras información sensbible sobre ti en Google?

Si bien, los comandos de Google son utilizados por actores maliciosos, también pueden servir para que los propios usuarios identifican si su información sensible está disponible en el buscador.

En caso de que una persona encuentre un dato o transmisión no autorizada o que no debería ser visible, ESET Latinoamérica recomienda solicitar su eliminación mediante Google Search Console, en donde se puede eliminar información como:

- Imágenes íntimas no consentidas

- Información personal que permita identificarte

- Información que ponga en riesgo tus datos bancarios

Fuente: ESET Latinoamérica

Por otro lado, los expertos aconsejan cambiar todas las credenciales en caso de que estén públicas en Google; con la intención de limitar el riesgo de que un ciberdelincuente acceda a las cuentas de manera malintencionada.

Asimismo, a manera de prevención, se recomienda usar la doble autenticación y establecer contraseñas robustas, almacenadas en un gestor de contraseñas.