¿Qué es un ataque de “password spraying”? Así pueden hackear tus cuentas

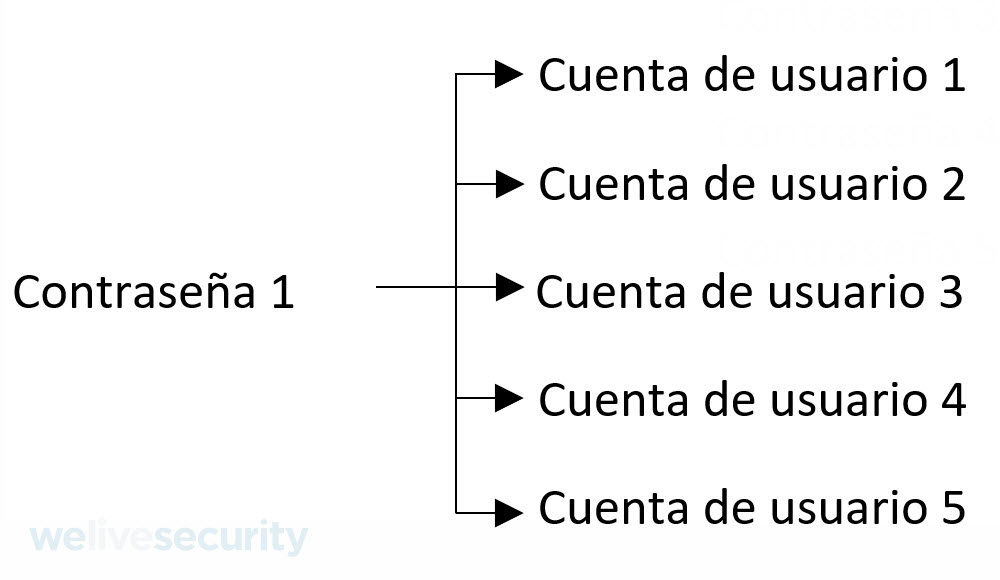

El modo de hackeo conocido como password spraying es una técnica utilizada por cibercriminales para obtener credenciales de acceso válidas probando una misma contraseña común en varias cuentas de usuario, según la empresa de ciberseguridad ESET.

¿Qué es el password spraying y cómo se diferencia de otros ataques?

El password spraying consiste en un atacante que obtiene distintas cuentas de usuarios. Posteriormente, prueba con una pequeña cantidad de contraseñas para intentar acceder a uno o varios servicios, dicen los expertos.

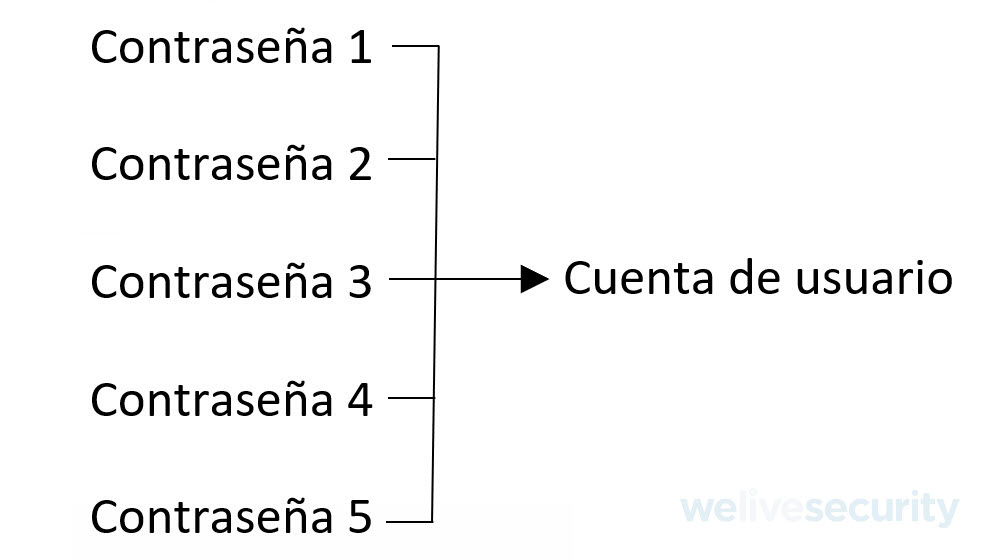

Este tipo de vulneración se diferencia de ataques de fuerza bruta, en los que se prueba muchas contraseñas para entrar a una misma cuenta o servicio. En este caso, el modo de operación es al revés.

El password spraying también se diferencia del credential stuffing, el cual usa combinaciones de usuario-contraseña que un atacante obtuvo por filtraciones. El criminal busca otras cuentas del usuario para ver si la clave es la misma.

¿Cómo operan los ataques de password spraying?

Los atacantes usan herramientas de código abierto o sitios legítimos para hacerse con múltiples nombres de cuentas de usuarios, por ejemplo, cuentas de correo electrónico.

El siguiente paso es generar un pequeño listado de contraseñas (en algunos casos usan una sola) y prueba cada una sobre todas las cuentas obtenidas. Los cibercriminales suelen usar los passwords más usados a nivel global.

[TE RECOMENDAMOS: Las contraseñas más utilizadas en 2023: ¡evítalas o podrían hackearte!]

Este listado puede ser creado manualmente o utilizar uno ya existente en internet. Una vez que tiene la lista de cuentas de usuario y de contraseñas, el funcionamiento es el siguiente:

- Toman una contraseña

- Consideran toda la lista de cuentas de usuarios

- Prueban si en alguna cuenta la contraseña es valida

- Repiten el proceso

Este tipo de ataque es efectivo para evitar que el sistema bloquee la cuenta o alerte al usuario después de un cierto número de intentos fallidos.

“Al tener una gran cantidad de usuarios el tiempo en el que se van realizando los intentos sobre la misma cuenta puede variar de tal forma que no se bloquea ninguna cuenta y pueda seguir probando más contraseñas”.

ESET

¿Cómo evitar caer en este tipo de ciberdelitos?

La principal recomendación de ESET para no caer en el password spraying es construir una contraseña fuerte y segura. Estas son las recomendaciones de Kaspersky, compañía de ciberseguridad, para armar una clave eficiente:

- Debe ser larga, con un mínimo de 10-12 caracteres, aunque entre más larga, mejor

- Que sea difícil de adivinar, evitando secuencias, como 12345, porque se pueden hackear con fuerza bruta.

- También evita las palabras comunes (“contraseña1”).

- Varía los caracteres entre minúsculas, mayúsculas, símbolos y números para que la contraseña no sea predecible.

- Evita los sustitutos obvios de los caracteres como un “0” en lugar de la letra “o”, pues los hackers lo codifican.

- Usa combinaciones poco comunes de palabras; pueden ser palabras comunes en un orden extraño, sin relación.

- Que sea fácil de recordar para ti, pero difícil de adivinar para softwares de hackeo

- Utilizar claves aleatorias recordables con memoria muscular y sean semileíbles; que no sea muy compleja.

- No repitas contraseñas, que sea original para no comprometer varias cuentas.

- Utiliza reglas difíciles de adivinar para computadoras, como contraseñas de tres palabras de cuatro letras, con las dos primeras letras sustituidas por números y símbolos.

- Ejemplo: “?4ee#2ge?6ng” en lugar de “treecagesing” (árboljaulacantar)

Cabe destacar que el robo de contraseñas no sólo puede significar el acceso de terceras personas a una cuenta y el posterior robo de información. Sino que las claves pueden venderse en el mercado negro.