Alertan por estafa de phishing que suplanta a Google: así puedes identificarla y prevenirla

Una campaña maliciosa de “phishing” suplanta a Google de una forma tan realista que las protecciones de Gmail no han sido capaz de detectarla, según advirtió el ingeniero de software Nick Johnson en una publicación de X (Twitter) del pasado miércoles 16 de abril.

“Recientemente fui víctima de un ataque de phishing extremadamente sofisticado, y quiero destacarlo aquí. Aprovecha una vulnerabilidad en la infraestructura de Google y, dada su negativa a solucionarla, es probable que lo veamos con mucha más frecuencia”.

Nick Johnson, fundador de Ethereum Name Service (ENS)

¿Qué es y cómo funciona este ataque de “phishing” a nombre de Google?

Esta campaña de “phishing” elude los controles de Google y Gmail a través de correos enviados a nombre de la propia compañía, según la descripción retomada por la agencia Europa Press.

“Incluso reproduce con bastante fidelidad las comunicaciones que envía esta compañía”, precisa la agencia española.

[TE RECOMENDAMOS: ¿Qué es el phishing, ciberestafa con la que te engañan a través de mensajes y correos?]

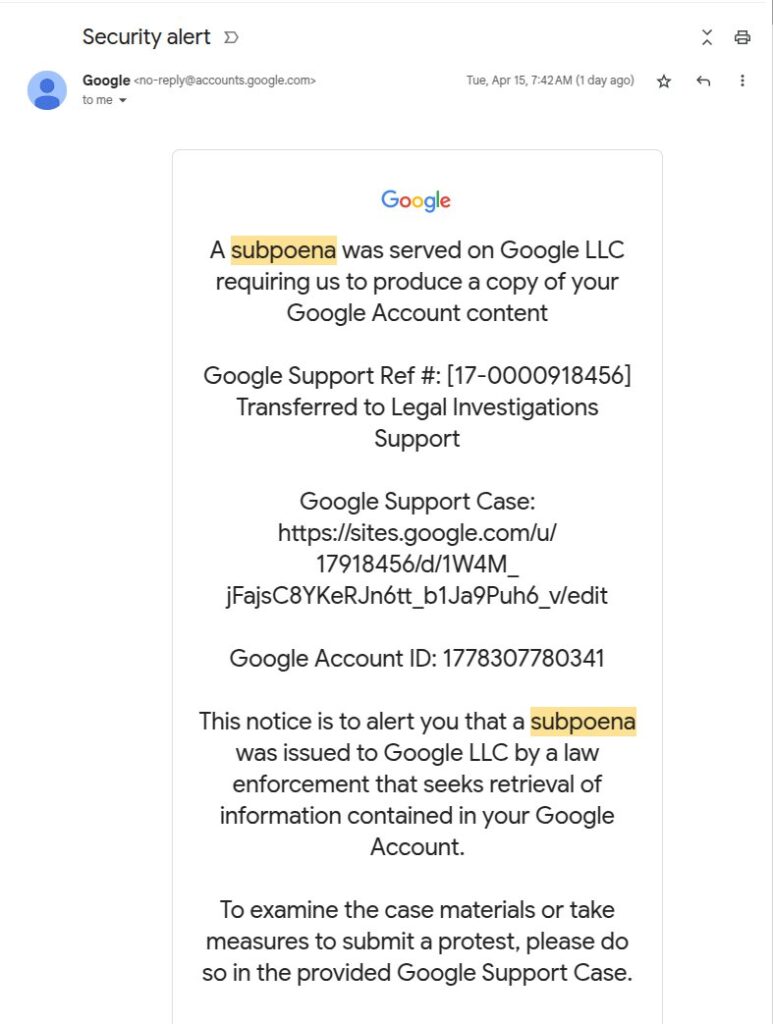

Nick Johnson compartió un correo electrónico enviado desde la cuenta “accounts.google.com” y que llegó directamente a su bandeja de entrada.

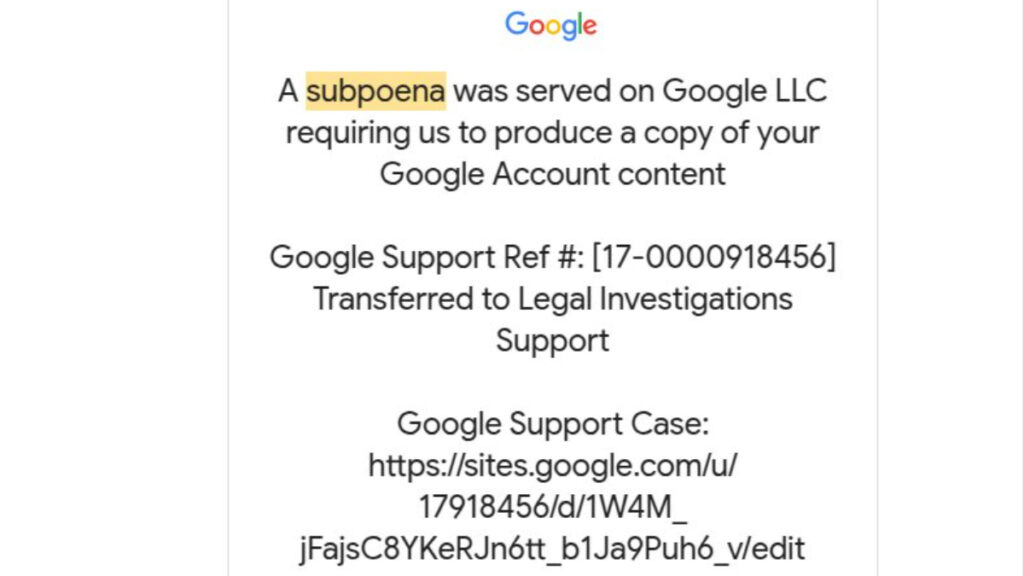

“Este aviso es para alertarle que una autoridad competente emitió una citación a Google LLC para recuperar la información contenida en su cuenta de Google”.

Correo de phishing a nombre de Google

Al inicio de dicho correo malicioso, se encuentra también un enlace que supuestamente dirige a una página de soporte con dirección sites.google.com.

¿A dónde te lleva el link apócrifo de este correo?

Johnson y Europa Press señalaron que la página que abría era una página falsa de soporte, creada en Google Sites, herramienta que facilita la creación de una página con subdominio de Google.

En dicho sitio apócrifo, además, se solicitaba la carga de documentos adicionales o redirigía de nuevo a una página para iniciar sesión, replicando el diseño del gigante tecnológico.

El ingeniero reconoció que se trata de un ataque de phishing “bastante sofisticado“.

¿Cómo se hizo esta campaña de phishing a nombre de Google?

El link falso se originó en una dirección privateemail.com. Para conseguir que pareciera que provenía de Google, los atacantes registraron un dominio y crearon una cuenta de Google vinculada, según Europa Press.

Posteriormente, crearon una aplicación Google Oauth, dando acceso a la cuenta de Google.

Este proceso resultó en el envío de un correo electrónico firmado por la propia empresa tecnológica, como explica el ingeniero de software en un hilo compartido en la red social X (antes Twitter).

- Aunque Google no iba a corregir inicialmente este fallo de seguridad, Johnson aseguró que Google ha reconsiderado su postura y va a solucionar el ‘bug’ de Oauth.

¿Qué es el phishing?

El ‘phishing‘ consiste en ciberdelincuentes que suplantan en sus mensajes, principalmente enviados a través de correo electrónico, a empresas y organismos públicos conocidos por las víctimas.

Los usuarios son engañados para que realicen pagos, compartan información personal o descarguen archivos que esconden programas maliciosos.

¿Cómo protegerte de un ataque de este tipo?

Lo primero que se puede hacer para estar protegido ante ataques de phishing es usar el sentido común antes de compartir información confidencial en internet, según la empresa de ciberseguridad Kaspersky.

Por otro lado, si un usuario recibe una alerta del banco u otra institución importante, nunca se debe hacer clic en el enlace en el correo electrónico.

En su lugar, es pertinente abrir una ventana del navegador y escribir la dirección directamente en el campo de la dirección URL para asegurarte de que el sitio web sea real.

Otro indicador importante de un sitio de phishing es si el mensaje tiene errores ortográficos y si el sitio presenta un aspecto poco profesional.

Los hackers a menudo crean los sitios de phishing muy deprisa, por lo que pueden resultar significativamente diferentes a los de la empresa original.